DORA schafft konkrete IAM-Pflichten. daccord gibt die Antwort.

DORA fordert: Zugriffsrechte kontrollieren und dokumentieren

Unternehmen müssen sicherstellen, dass Mitarbeiter, externe Dienstleister und privilegierte Nutzer nur die Berechtigungen haben, die für ihre Aufgaben tatsächlich erforderlich sind.

Berechtigungen müssen lückenlos dokumentiert sein – wer hat wann welchen Zugriff erhalten oder verloren?

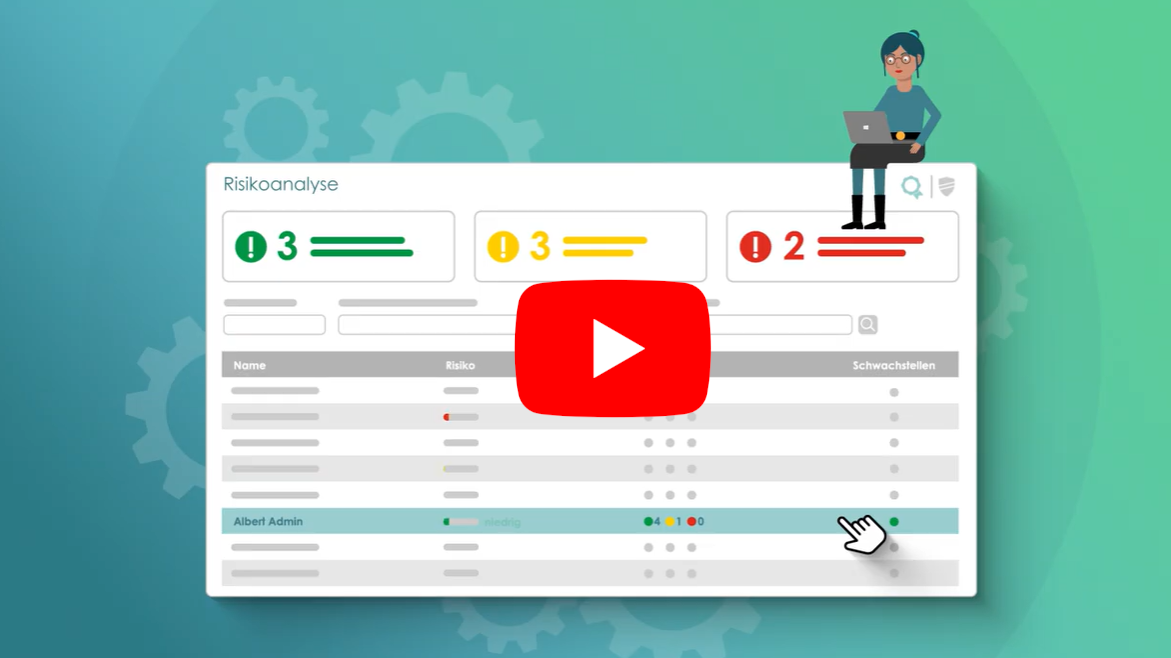

DACCORD ANTWORTET: daccord ermöglicht eine kontinuierliche Überwachung und Auswertung aller Berechtigungen. Richtlinien, Funktionstrennung (Segregation of Duties) und Risikoauswertungen werden zentral verwaltet und jederzeit für BaFin-Prüfer abrufbar.

DORA fordert: Berechtigungen regelmäßig rezertifizieren

Eine einmalige Vergabe von Rechten reicht nicht. DORA verlangt ein aktives Risikomanagement für Zugriffsrechte – das bedeutet regelmäßige Überprüfung, ob Berechtigungen noch aktuell, notwendig und angemessen sind.

DACCORD ANTWORTET: Rollenbasierte Rezertifizierungen erleichtern Fachbereichsverantwortlichen die Überprüfung der Berechtigungen ihrer Mitarbeiter. Das Ergebnis ist revisionssicher dokumentiert – Nachweise für Audits inklusive.

DORA fordert: User Lifecycle systematisch steuern

Rollenänderungen, Abteilungswechsel, Austritte. Bei jedem Statuswechsel müssen Zugriffsrechte zeitnah angepasst werden. Rechte, die nach einem Stellenwechsel weiter bestehen, sind ein klassisches Risiko. DORA fordert, dieses Risiko aktiv zu managen.

DACCORD ANTWORTET: daccord bildet den gesamten Lebenszyklus von Benutzerkonten und Berechtigungen ab. Automatisierungsregeln stellen sicher, dass Rechte nicht unbeabsichtigt fortbestehen – vom ersten Arbeitstag bis zum Austritt.

DORA fordert: Rollenmodelle als Grundlage des Risikomanagements

Klare Rollenstrukturen sind die Voraussetzung, um Berechtigungen kontrollierbar zu halten. Nur wer weiß, welche Rechte zu welcher Rolle gehören, kann Abweichungen erkennen – und gegenüber der BaFin nachweisen, dass die Zugriffsrechte dem tatsächlichen Bedarf entsprechen.

DACCORD ANTWORTET: Mit daccord lassen sich strukturierte Rollenmodelle aufbauen, die als Grundlage für alle Berechtigungsentscheidungen dienen. So wird aus einer schwer überschaubaren Berechtigungslandschaft ein kontrollierbares, nachvollziehbares System.

ZU DEN DACCORD BUNDLES