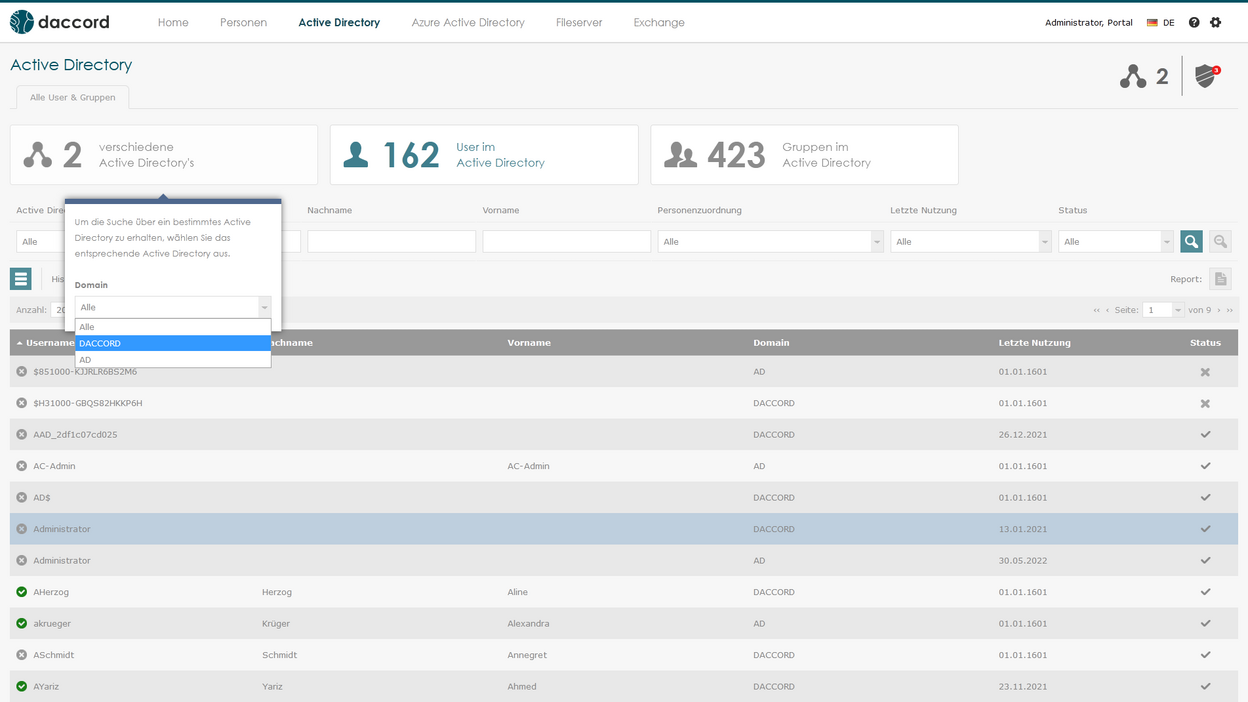

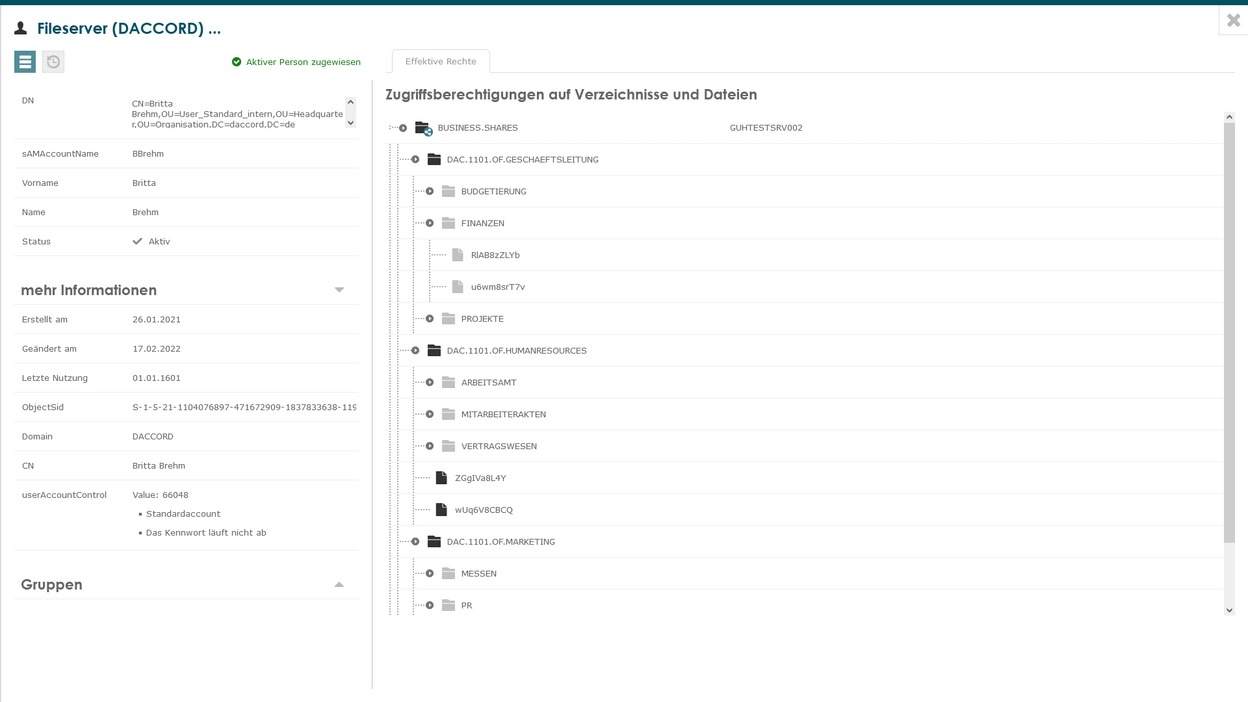

Verwaiste Konten aufdecken, indem Personendaten integriert werden und ein Bezug zu den natürlichen Personen hergestellt wird.

- Personalstammdaten lassen sich während oder nach der Konfiguration als CSV-Datei hochladen.

- Um die Daten aktuell zu halten, ist es möglich, den Zeitplan des zyklischen Datenimports zu bestimmen, der aus dem Personalsystem bereitgestellt wird.

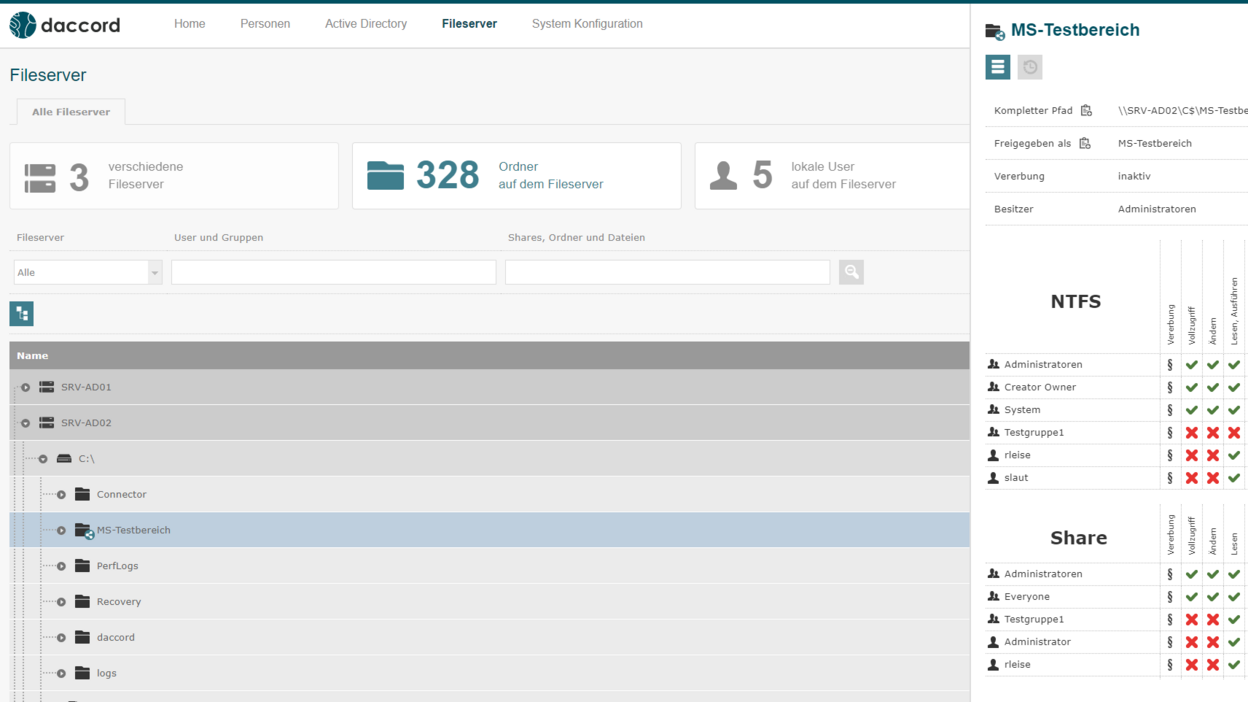

Jederzeit den Überblick behalten durch eine beständige Überprüfung der Konstellationen.

- Es erfolgt kein einmaliger, sondern ein dauerhafter Check des Datenbestandes. Dies ist essenziell, um Schwachstellen zu vermeiden.

Kontenursprung feststellen und Veränderungen dokumentieren mittels Historienfunktion:

- Anstelle einer Momentaufnahme werden anhand konfigurierter Zeitpläne alle Läufe historisch festgehalten, sodass man jederzeit einen Einblick in die Veränderungen bekommt.

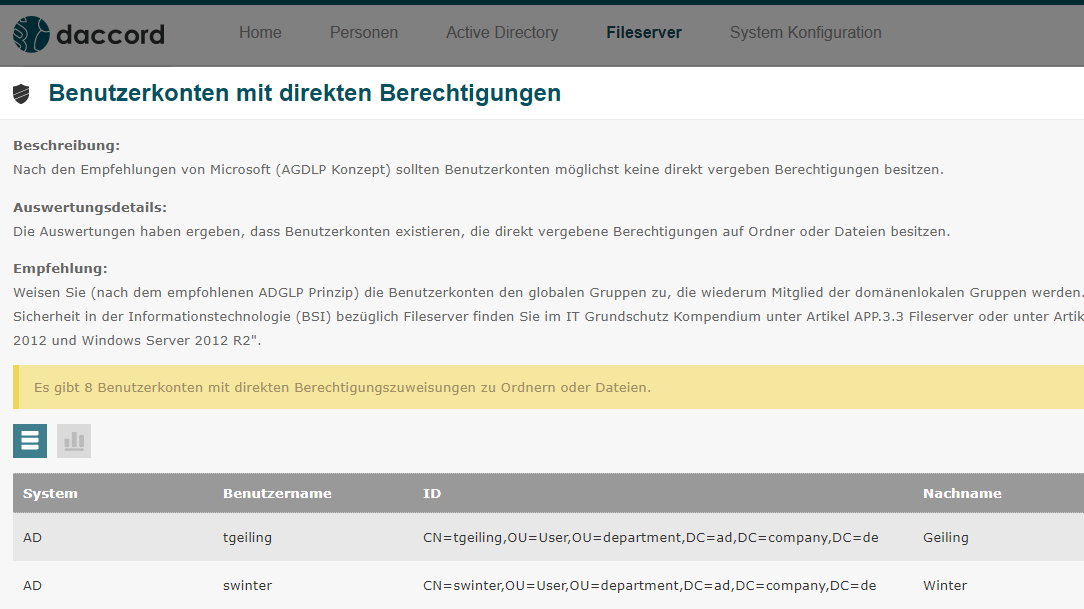

Vollautomatisierte Kontrolle dank vorgefertigter Richtlinienpakete:

- Die mitgelieferten Richtlinien erlauben die Überprüfung der Umgebung auf Konformität zu Microsoft-Empfehlungen oder rechtlichen Anforderungen.

- Jede Richtlinie ist ein- und ausschaltbar und beinhaltet Korrekturempfehlungen.

- Es lassen sich Risikolevel definieren, ab denen ein Wert als kritisch angezeigt wird.

- Liegen unternehmenseigene Richtlinien vor, kann ein individuelles Richtlinienpaket erstellt werden.

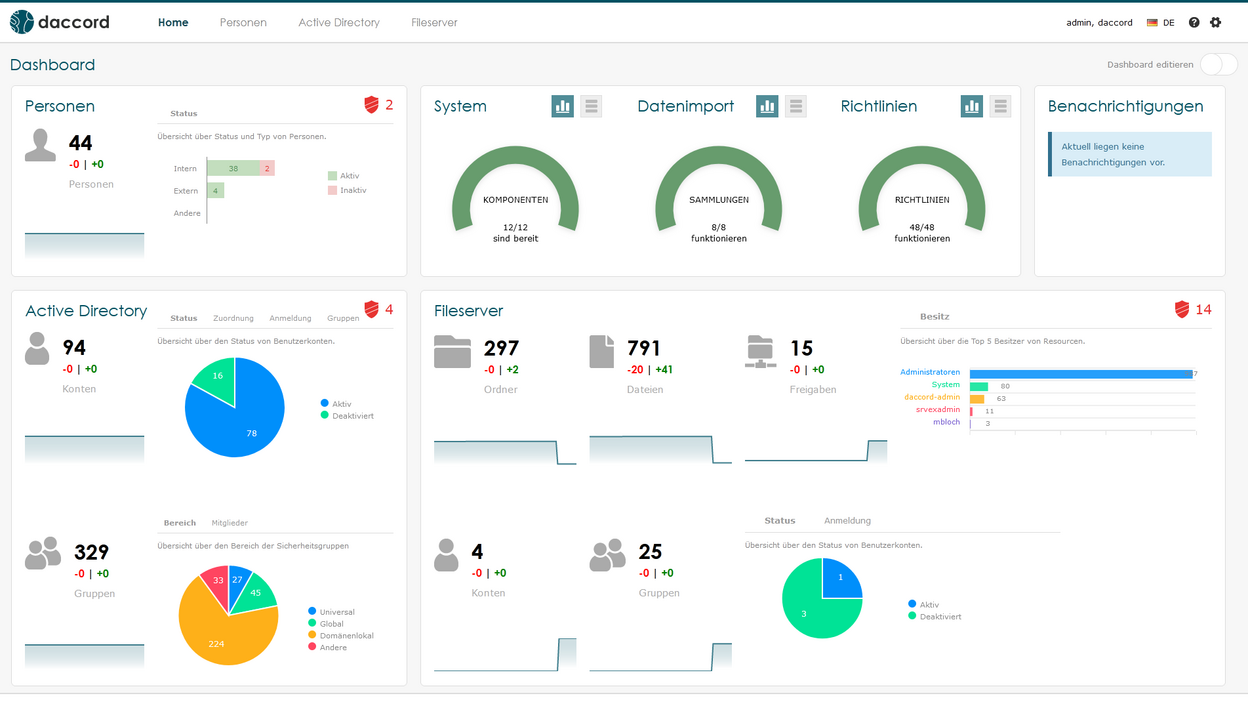

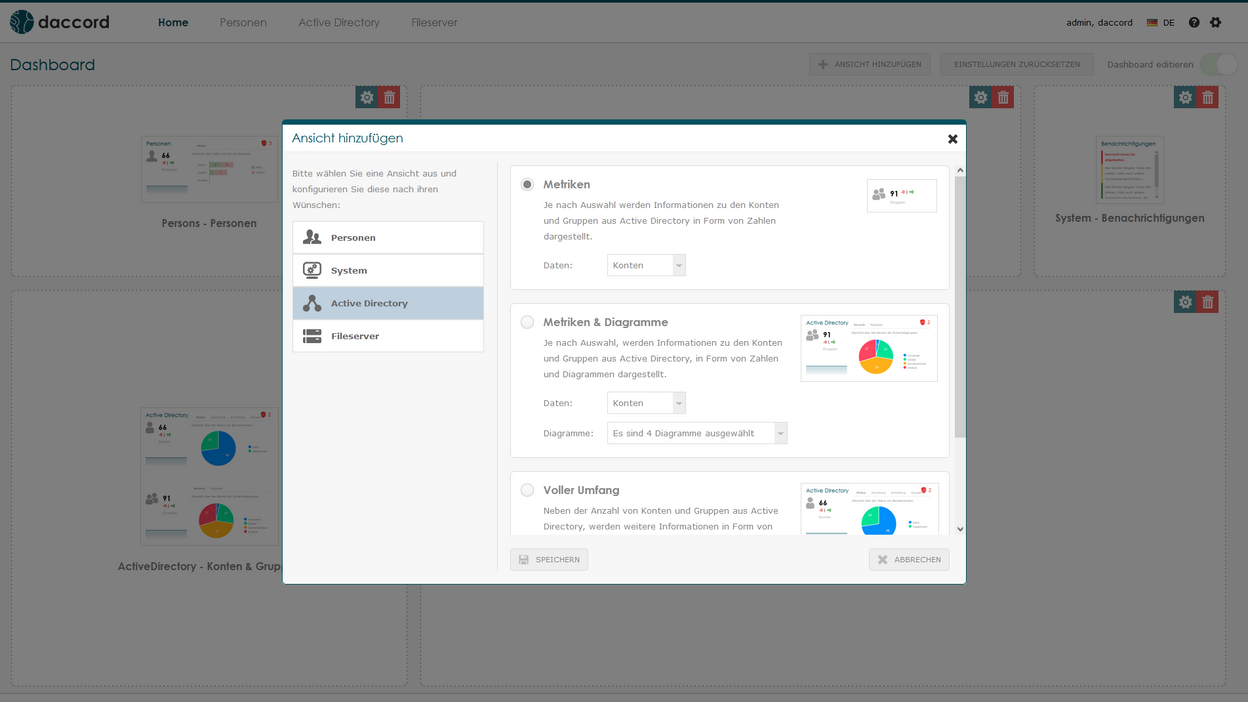

Schnellübersicht durch umfangreiches Dashboard:

- Auf dem integrierten Dashboard erhält man eine anschauliche Übersicht über alle Systeme und Daten.

- Ungereimtheiten im Daten- oder Personenbereich sowie Abweichungen zu den Richtlinien fallen unmittelbar auf.