Was tun, wenn das nächste Audit ansteht?

VEREINFACHTE BEWEISFÜHRUNG DER FUNKTIONSTRENNUNG DURCH AUTOMATISIERUNG

Gerade bei Unternehmen der Finanzdienstleistungsbranche sind die regelmäßigen Audits in der Regel sehr komplex. Immerhin müssen sie sicherstellen, dass die Geschäftspraktiken des Unternehmens in Übereinstimmung mit geltenden Gesetzen und Regulierungen stehen. Ein wichtiger Prozess, der dazu beiträgt, dass Finanzdienstleister transparent und verantwortungsvoll agieren und dass Investoren und Kunden vertrauensvoll mit ihnen Geschäfte tätigen können.

Schauen wir uns mal ein entscheidendes Kriterium einer solchen Prüfung etwas genauer an - die Funktionstrennung. Wie kann Automatisierung helfen, den Prüfern die erforderlichen Informationen schnell und einfach zur Verfügung zu stellen?

Was erwarten Prüfer in Bezug auf Funktionstrennung von den Unternehmen?

Berechtigungskonzepte müssen nicht nur vorliegen, sondern nachweislich gelebt werden.

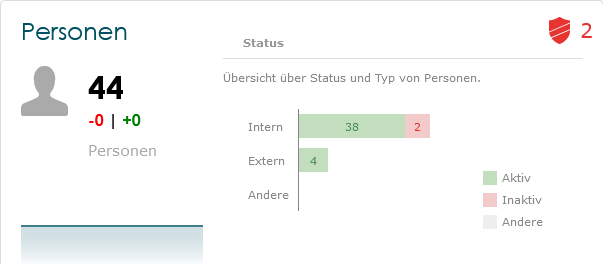

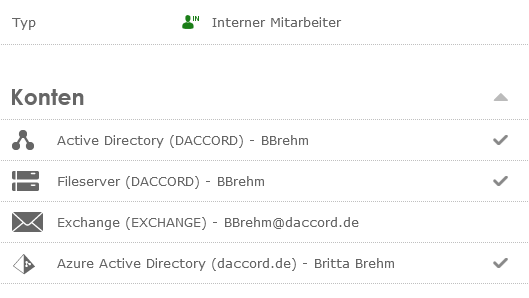

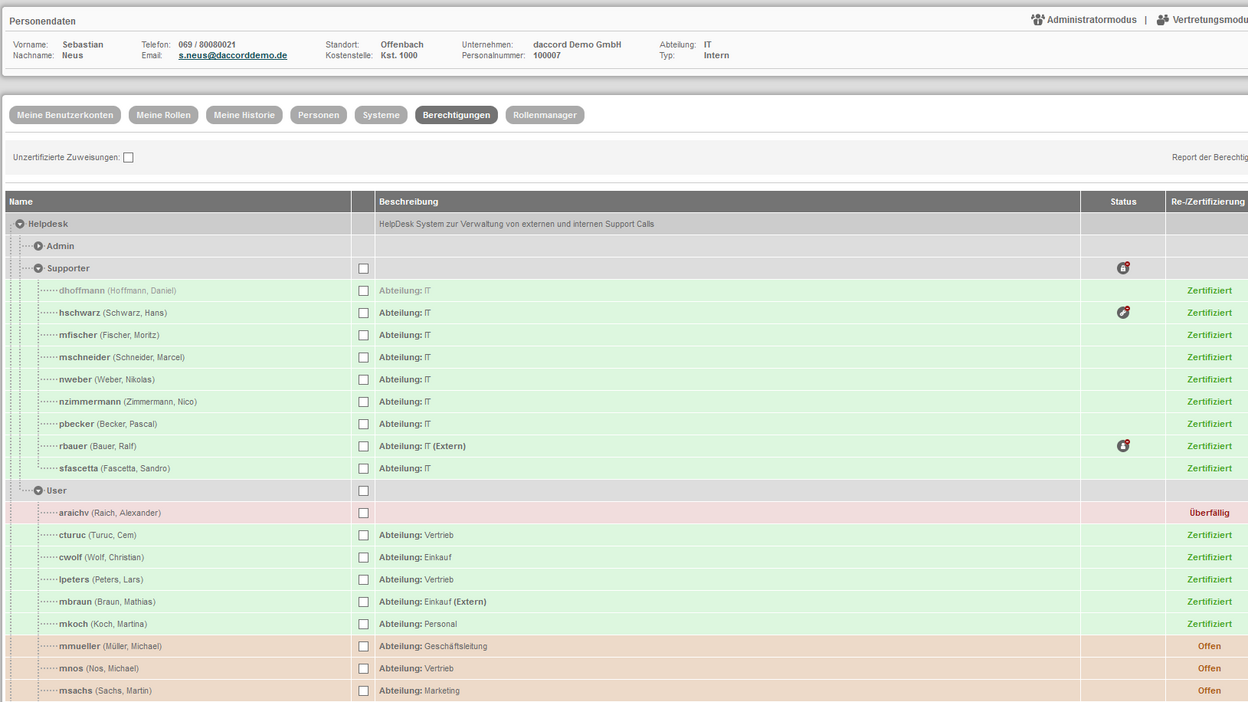

Unternehmen müssen bei Audits Funktionstrennung nachweisen, indem sie zeigen, dass sie geeignete Kontrollen implementiert haben, um zu verhindern, dass ein einzelner Mitarbeiter sowohl eine Transaktion ausführt als auch die Überwachung dieser Transaktion durchführt. D.h. sie müssen nachweisen, dass sie die Berechtigungen im Sinne des need-to-know Prinzips korrekt vergeben, so dass Mitarbeiter nur die Berechtigungen erhalten, die sie auch tatsächlich brauchen. Dabei reicht es aber nicht aus, im Rahmen des Audits ein ausgeklügeltes Berechtigungskonzept vorzulegen. Das Unternehmen muss vielmehr auch beweisen, dass das Konzept im Unternehmen gelebt wird, dass es auch kontrolliert wird. Und hier kommt eben die Access Governance ins Spiel.

- Gibt es einen Validierungsprozess, auch für externe Mitarbeiter?

- Werden Austritte von Mitarbeitern korrekt durchgeführt, Berechtigungen sofort entzogen?

- Haben alle Mitarbeiter nur die notwendigen Berechtigungen, auch die externen Mitarbeiter?

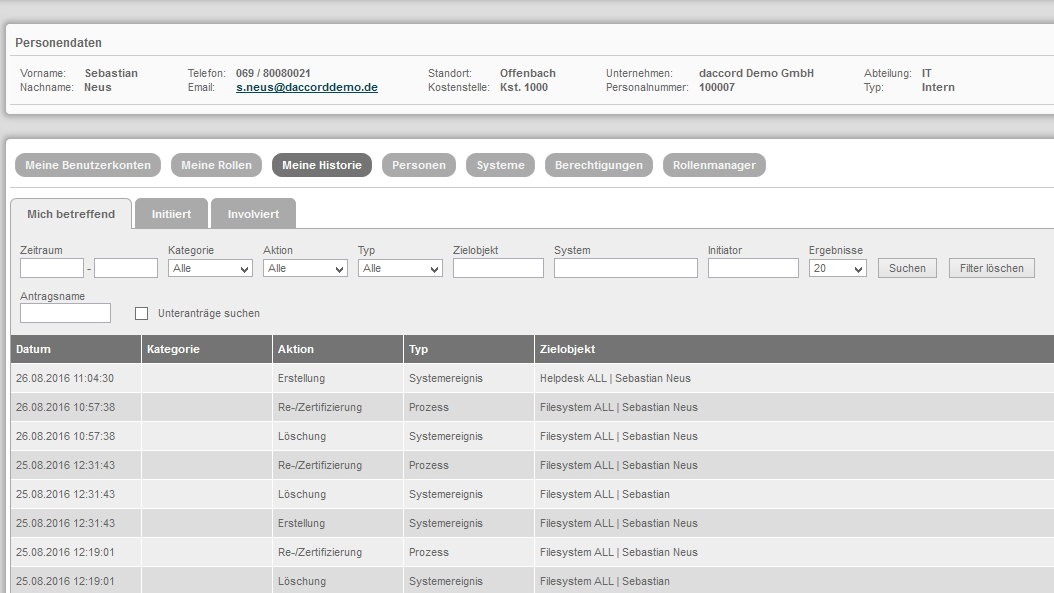

- Kann das Unternehmen nachweisen, wer wann die Berechtigung erhalten hat bzw. wann sie entzogen wurde?

Fragen wie diese müssen durch lückenlose Dokumentation beantwortet werden. Da muss man nicht lange nachdenken, um zu merken, wie aufwändig das ist, wenn man dies mit mehreren 1000-zeiligen Excel-Tabellen tut. Und wie fehleranfällig es darüber hinaus noch ist.

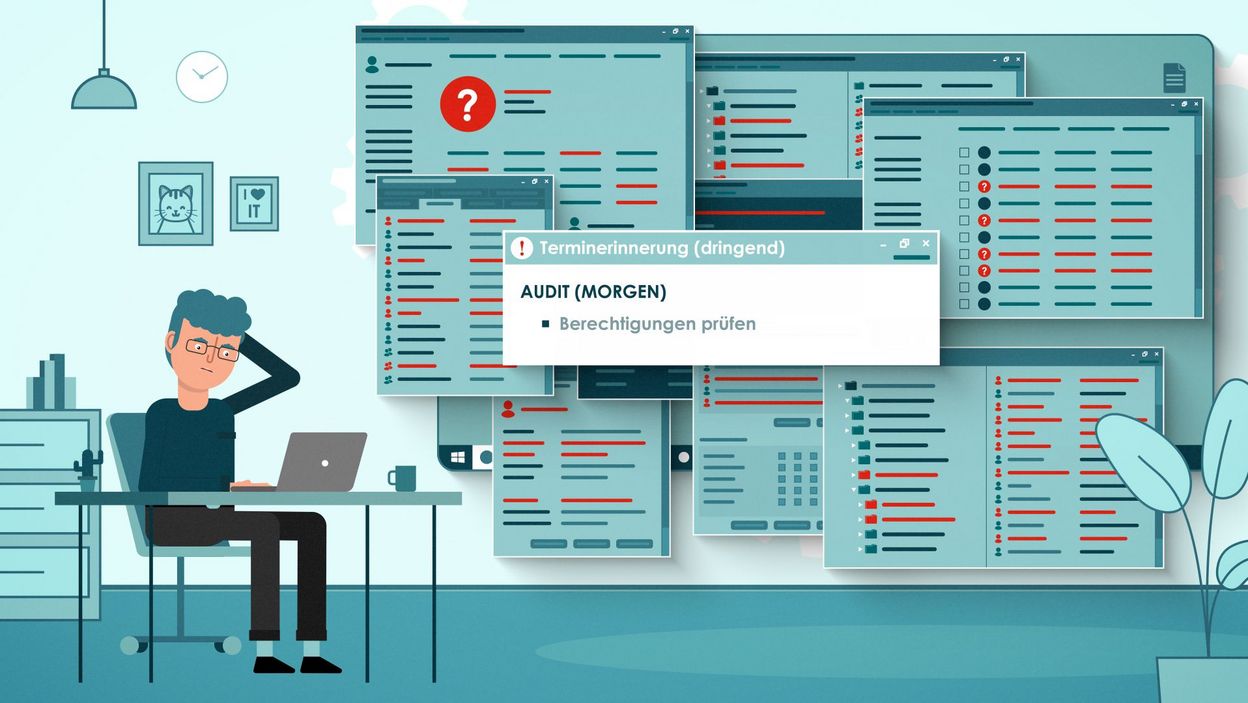

Admin Michael erklärt die Kontrolle von Zugriffsberechtigungen

Welche Herausforderungen hat ein IT-Admin, wenn es um die Verwaltung von Zugriffsberechtigungen geht? Wie zeitaufwändig ist es, alles kontinuierlich zu kontrollieren und wie leicht können Fehler passieren?

Admin Michael zeigt anschaulich, wie übersichtlich und zeitsparend die Kontrolle der Zugriffsberechtigungen sein kann, wenn bestimmte Tätigkeiten automatisiert ablaufen. Besonders in komplexen IT-Landschaften.